再探伪装的图片

事件背景

有个公共的融合CDN域名带宽流量突增,下载CDN的边缘日志进行分析发现存在盗刷情况,被黑产上传了上千个png资源造成了流量的盗刷。

分析图片

黑产的png图片下载下来后发现有10M+(业务方这边没有限制上传图片的大小)

直接打开文件,是一个小白点(看起来是1*1的)

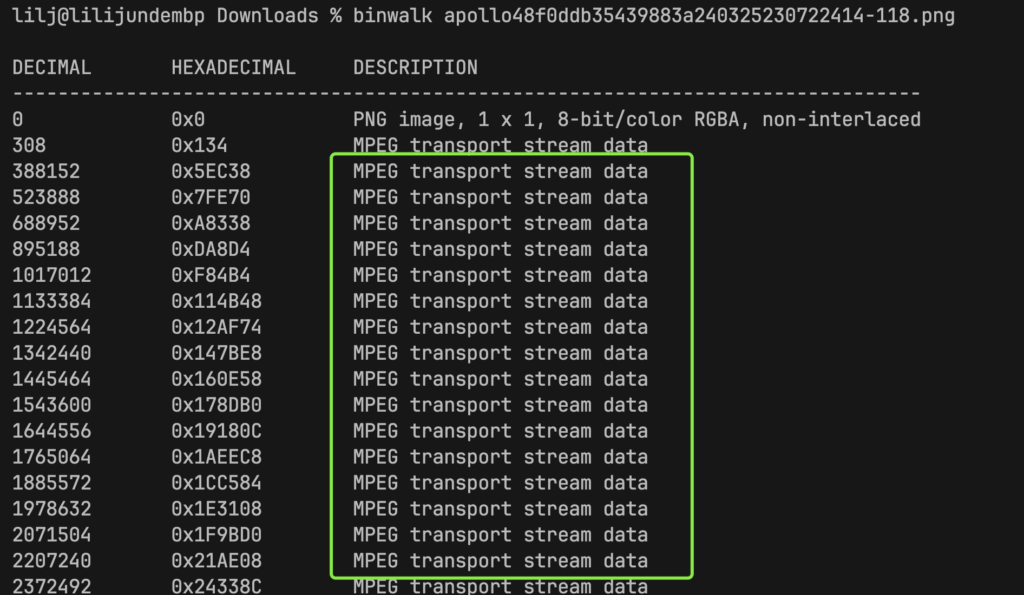

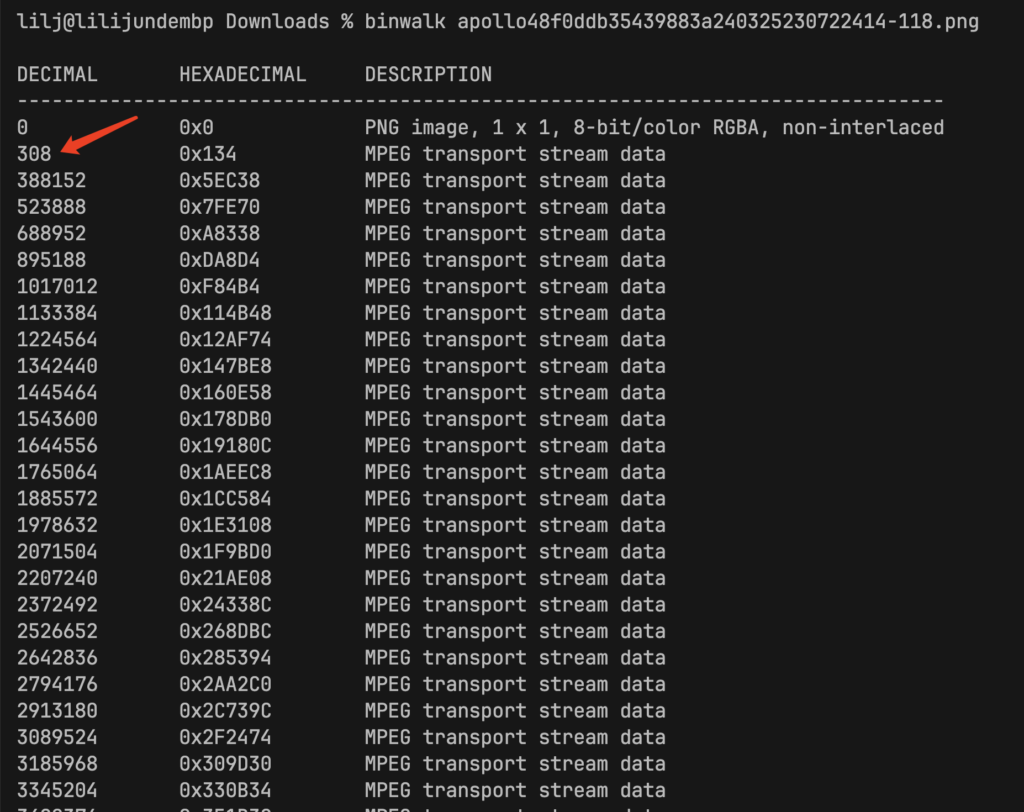

有之前处理oimage盗刷的经验,先使用binwalk工具对文件进行拆解,可以看到这个png是由一个1*1 的PNG image和很多的MPEG transport stream data构成的,如下图:

MPEG transport stream data从第308字节开始一直到结束,

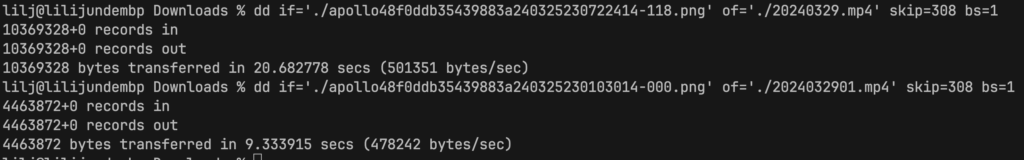

可以使用dd命令将它分离出来,保存成mp4格式文件

dd if ="文件路径" of="输出文件" skip=从哪个字节开始 bs=1

点击可以直接播放

延续扩展

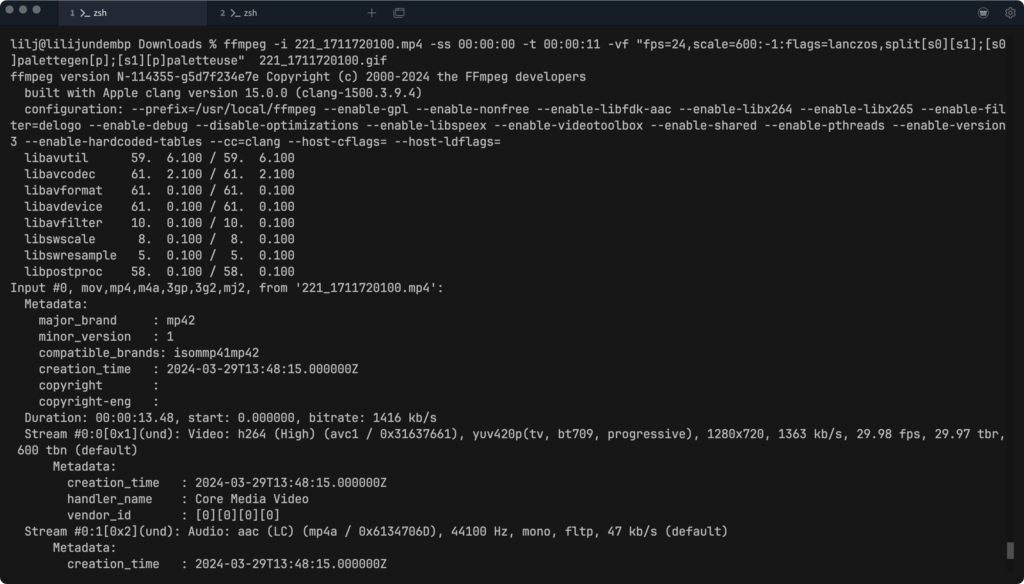

有时候视频太大了,把视频转成gif图方便一些,可以用ffmpeg把mp4文件中某段视频转成gif文件

#ffmpeg 把mp4文件中某段视频转成gif文件

ffmpeg -i test.mp4 -ss 00:01:01 -t 00:00:19 -vf "fps=24,scale=600:-1:flags=lanczos,split[s0][s1];[s0]palettegen[p];[s1][p]paletteuse" test.gif

-i test.mp4:需要处理的视频文件,test.mp4;

-ss 00:01:01:开始处理位置,设置为1分钟01秒;

-t 00:00:12:处理的持续时长,设置为19秒;

-vf "fps=10,scale=480:-1:flags=lanczos,split[s0][s1];[s0]palettegen[p];[s1][p]paletteuse":视频过滤器的配置;

fps=24:帧率,设置为24帧/秒;

scale=600:-1:设置视频的宽度为600像素,高度-1、自动调整以保持纵横比不变;

flags=lanczos:指定缩放时使用lanczos滤波器,它可以提供较高质量的结果;

split[s0][s1]:将视频分为两个部分,分别命名为s0和s1;

[s0]palettegen[p]:使用s0部分的帧生成调色板;

[s1][p]paletteuse:然后在s1部分的帧应用这个调色板;

test.gif:输出文件的名称,test.gif;

#压缩一下gif图片

brew install imagemagick

convert LSJ.gif -fuzz 15% -layers Optimize newlsj.gif

(-fuzz 15%指压缩率15%,你也可以尝试换成别的数值

写在最后

域名流量预警加上研发处理及时,带宽流量费用没有造成很大损失,也是幸运。

网络上黑产猖獗,敏捷开发、快速上线的同时安全也要提升到同一个水平线上,服务安全设计不到位引来黑产的的盗刷、涉黄会给产品造成金钱和品牌的双重损失。